Web3Pioneer

Web3Pioneer

引領Web3革命。涵蓋DAO治理、去中心化存儲(星際文件系統)和未來鏈上的社交媒體。

- 讚賞

- 3

- 2

- 分享

NotFinancial_Advice :

:

是不是套路客套話查看更多

- 讚賞

- 10

- 4

- 分享

潮水退了就知道 :

:

真快樂 學就完事查看更多

- 讚賞

- 7

- 1

- 分享

NotFinancialAdviser :

:

新手保命必讀- 讚賞

- 12

- 5

- 分享

永远在抄底 :

:

下月底開始抄起查看更多

- 讚賞

- 7

- 4

- 分享

Gwei Observer :

:

看完全傻眼了 屬實離譜查看更多

消費者品牌的歷史:

1. 傳統實體店

2. web1 (在線商店)

3. web2 (社交媒體)

4. 我們現在進入 co…

1. 傳統實體店

2. web1 (在線商店)

3. web2 (社交媒體)

4. 我們現在進入 co…

查看原文

- 讚賞

- 10

- 4

- 分享

BrokenDAO :

:

每次進化都是新的中心化陷阱查看更多

消費品牌的歷史:

1. 傳統實體店

2. web1 (在線商店)

3. web2 (社交媒體)

4. 我們現在進入 co…

1. 傳統實體店

2. web1 (在線商店)

3. web2 (社交媒體)

4. 我們現在進入 co…

查看原文

- 讚賞

- 17

- 3

- 分享

午夜快照猎人 :

:

快進到開元宇宙店吧查看更多

- 讚賞

- 10

- 8

- 分享

tx_pending_forever :

:

這個也太難堅持了吧 6查看更多

- 讚賞

- 9

- 1

- 分享

矿难幸存者 :

:

挖礦全靠算力扛- 讚賞

- 14

- 留言

- 分享

- 讚賞

- 7

- 3

- 分享

测试网薅毛狂人 :

:

穩定永遠比炫酷重要 查查你的表查看更多

📘 羅伯特·清崎:"富人讓錢爲他們工作,窮人爲了錢工作。"

視角決定金融命運。

專家心理學家分析《富爸爸窮爸爸》一書的第三篇文章已發布。

視角決定金融命運。

專家心理學家分析《富爸爸窮爸爸》一書的第三篇文章已發布。

查看原文

- 讚賞

- 15

- 7

- 分享

StableBoi :

:

說得對 但沒人做得到查看更多

- 讚賞

- 9

- 2

- 分享

多签失败大师 :

:

炒作就是炒自己查看更多

- 讚賞

- 17

- 6

- 分享

逼仓小能手 :

:

韭菜本韭 割不完的命查看更多

- 讚賞

- 9

- 4

- 分享

quietly_staking :

:

太難的路現在就該走查看更多

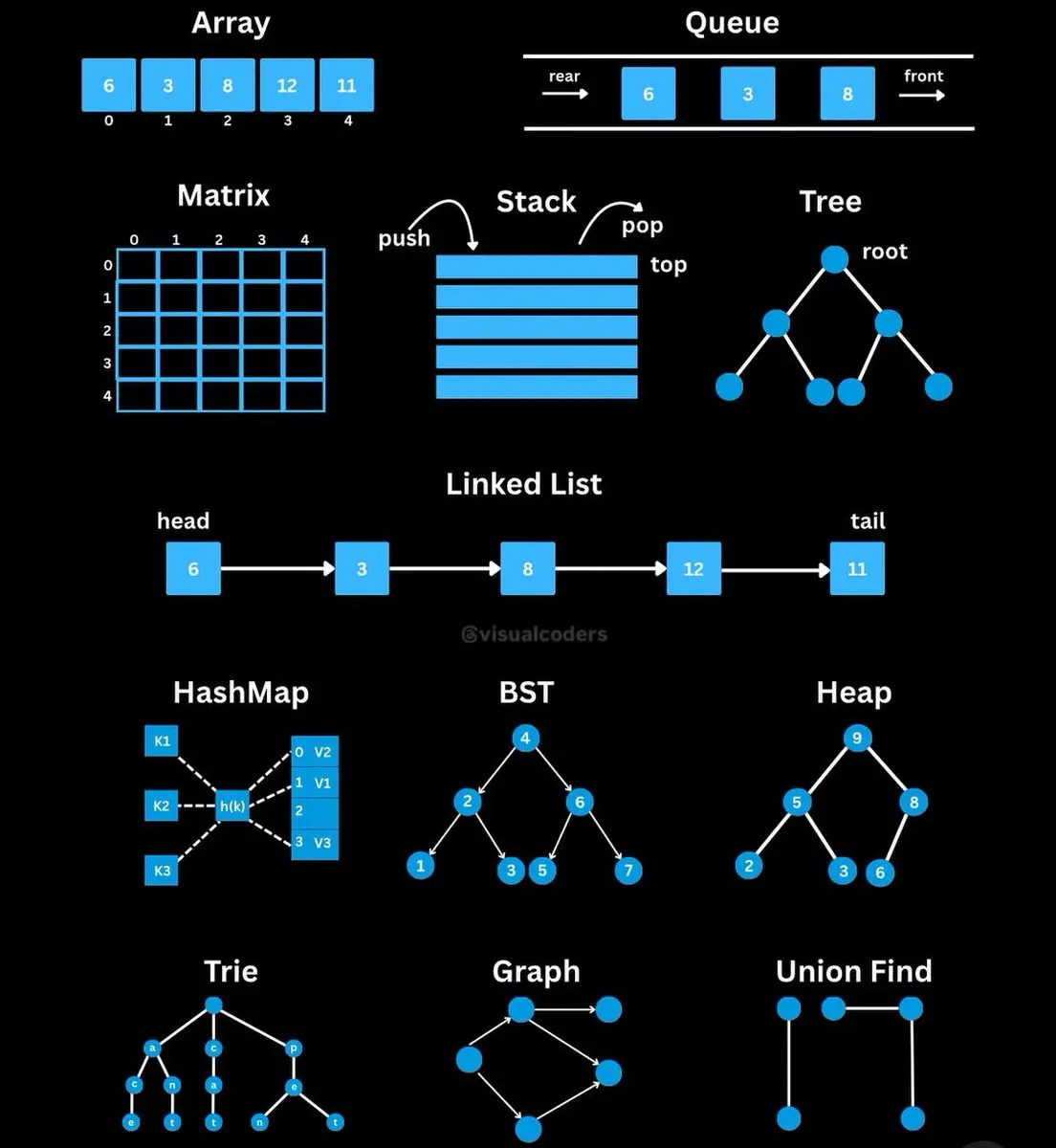

數據結構的類型:

查看原文

- 讚賞

- 點讚

- 留言

- 分享

幣價漲,你的合約倉位價值就會漲。

從而導致你的 現貨折扣率下降,再導致你的保證金比例下降,最終導致你的槓杆變大,風險變大!

查看原文從而導致你的 現貨折扣率下降,再導致你的保證金比例下降,最終導致你的槓杆變大,風險變大!

- 讚賞

- 13

- 3

- 分享

烧钱如风 :

:

又虧爆倉又活該查看更多