Desenvolver a Infraestrutura de Rollup Privado

Neste módulo, analisam-se os componentes essenciais para a conceção de um rollup privado, nomeadamente o ambiente de execução, o sequenciador, a gestão de chaves e a integração com as camadas de disponibilidade de dados. O módulo traça o percurso dos dados encriptados desde os utilizadores até ao processo de liquidação, abordando também modelos de governação, mecanismos de controlo de acesso e desafios de interoperabilidade na ligação entre rollups privados e públicos.

Componentes Centrais de um Rollup Privado

Uma stack de rollup privado apresenta uma estrutura semelhante à de um rollup público, mas integra camadas adicionais de encriptação, controlo de acesso e conformidade. Na base encontra-se o ambiente de execução, que pode assumir uma abordagem otimista ou de conhecimento zero. Os rollups otimistas recorrem a provas de fraude para resolver disputas, enquanto os rollups de conhecimento zero proporcionam provas de validade sucintas para cada transição de estado. Ambas as abordagens podem incorporar disponibilidade de dados encriptados, mas requerem métodos distintos de gestão de chaves na geração e verificação das provas.

O sequenciador representa o componente crítico seguinte. Num rollup padrão, este encarrega-se de ordenar as transações e agrupá-las para serem submetidas à camada de disponibilidade de dados. Num rollup privado, o sequenciador deve ainda encriptar os dados das transações antes da submissão, garantindo que nunca sai texto em claro do ambiente controlado. A encriptação pode decorrer localmente ou num ambiente de execução seguro, de acordo com o modelo de segurança definido para o rollup.

A infraestrutura de gestão de chaves trabalha em paralelo com o sequenciador para gerir a geração, distribuição e rotação das chaves de encriptação. Dependendo do modelo de governação, as chaves podem ser geridas por uma única entidade, por um consórcio de validadores ou distribuídas com recurso a computação multipartidária. Esta decisão determina quem tem capacidade para desencriptar os dados e as premissas de confiança em vigor no sistema.

O último componente central é a interface com a camada de disponibilidade de dados. O rollup submete blocos de transações encriptadas a serviços como Avail Enigma, EigenDA, ou uma rede DA permissionada, como a Walacor. A camada DA armazena estes blocos encriptados e disponibiliza provas de que os mesmos estão totalmente acessíveis. Os validadores utilizam estas provas para confirmar que todos os dados necessários foram publicados, mesmo sem acesso ao seu conteúdo. Esta combinação de encriptação e prova garante tanto a confidencialidade como a verificabilidade no rollup.

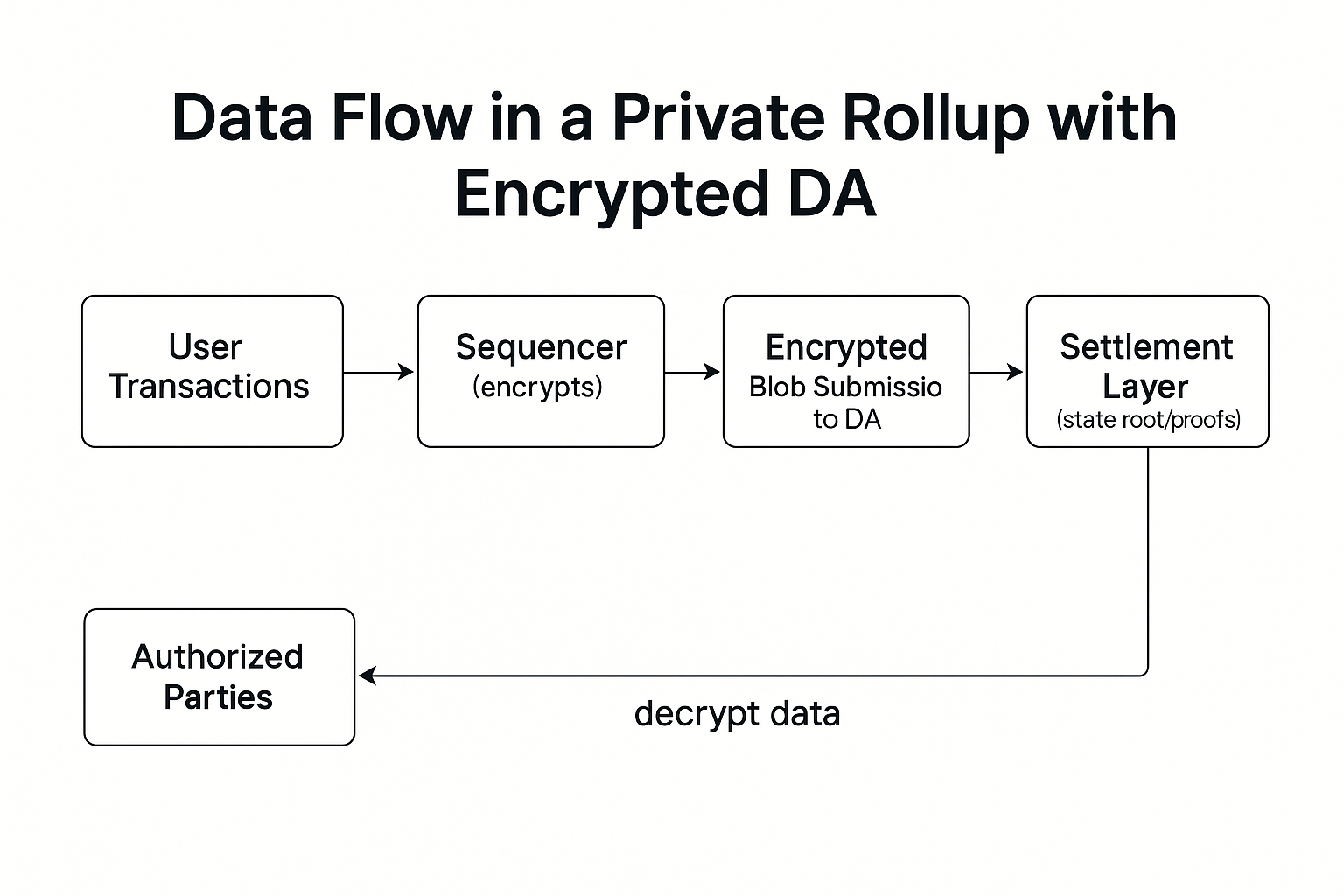

Fluxo de Dados num Rollup Privado com DA Encriptada

O fluxo de dados num rollup privado distingue-se do de um rollup público a partir do momento em que as transações são agrupadas. Num rollup público, o sequenciador agrega, comprime e publica o bloco diretamente na camada de disponibilidade de dados. Qualquer participante que monitorize a camada DA pode visualizar este bloco em texto em claro e reconstruir independentemente o estado do rollup.

Num rollup privado, há uma etapa adicional de encriptação. Após agrupar e comprimir as transações, o sequenciador encripta os dados com um esquema de encriptação simétrica ou híbrida. O bloco encriptado é submetido à camada DA, acompanhado de compromissos ou provas criptográficas que permitem aos validadores confirmar a sua disponibilidade sem desencriptar. As raízes de estado ou provas de conhecimento zero — que não expõem dados sensíveis — são posteriormente publicadas na camada de liquidação (frequentemente Ethereum ou outra cadeia principal) para manter as garantias de segurança.

Quando entidades autorizadas, como membros do consórcio ou auditores, precisam de reconstruir o estado do rollup, acedem aos dados encriptados da camada DA e desencriptam-nos usando as chaves apropriadas. Este processo assegura que toda a rede pode garantir a disponibilidade e integridade dos dados, ao mesmo tempo que restringe o acesso ao texto em claro apenas aos participantes autorizados.

Governação e Controlo de Acesso

A governação em rollups privados vai além das atualizações de protocolo e alterações de parâmetros habituais, abrangendo ainda o controlo sobre as políticas de encriptação de dados. Uma das principais questões consiste em determinar quem detém as chaves. Algumas implementações podem optar por uma gestão centralizada, na qual uma única organização ou entidade regulada controla a desencriptação. Apesar de simplificar a coordenação, este modelo cria um ponto único de falha e potenciais riscos regulamentares caso a entidade sofra uma violação.

Modelos mais avançados distribuem a gestão de chaves por múltiplas partes, recorrendo a criptografia de limiar. Neste cenário, nenhum participante consegue desencriptar dados de forma isolada — é necessário um quórum de partes autorizadas para conceder acesso. Esta abordagem reforça a segurança e adequa-se a modelos de governação com consórcios, permitindo que vários stakeholders administrem coletivamente o rollup. Adicionalmente, facilita a divulgação seletiva, permitindo a diferentes grupos o acesso apenas aos dados relevantes para si.

As políticas de controlo de acesso devem também prever situações em que os reguladores exijam auditoria. Por exemplo, autoridades financeiras podem precisar de auditar o histórico de transações sem expor detalhes comerciais sensíveis à concorrência. Os rollups privados tornam tal requisito viável ao disponibilizar chaves de auditoria com acesso só de leitura a conjuntos específicos de dados, preservando a confidencialidade global.

Composabilidade e Interoperabilidade

Um dos grandes desafios dos rollups privados é manter a composabilidade com o ecossistema modular mais amplo. Rollups públicos beneficiam de elevada interoperabilidade: ativos e mensagens circulam entre eles através de pontes e camadas DA partilhadas. Nos rollups privados, porém, é necessário gerir rigorosamente a informação divulgada durante interações cross-rollup.

A interoperabilidade entre rollups privados e públicos é possível, mas requer mecanismos de ponte encriptada. Ao transferir um ativo de um rollup privado para um público, o sistema deve demonstrar a existência e validade do ativo sem expor detalhes confidenciais das transações. Provas de conhecimento zero são fundamentais para esta divulgação seletiva. Do mesmo modo, rollups privados conseguem comunicar entre si recorrendo à troca de provas em vez de dados em texto em claro, permitindo colaboração sem confiança mútua.

Estão em desenvolvimento padrões para formatos de blobs encriptados e sistemas de provas que facilitem esta interoperabilidade. À medida que estes padrões amadurecem, os rollups privados deverão afirmar-se como componentes centrais no universo modular das blockchains, interagindo com redes públicas sem sacrificar a confidencialidade exigida pelas empresas.