架構與安全模型

本節說明了採用加密資料可用性技術的私有 rollup 參考架構,並細緻解析保密性、可驗證性與結算的分層實現方式。文章進一步深入剖析密鑰洩露、審查等威脅模型,探討效能與成本的取捨,並說明加密資料可用性如何因應 GDPR、HIPAA 等監管規範的合規需求。

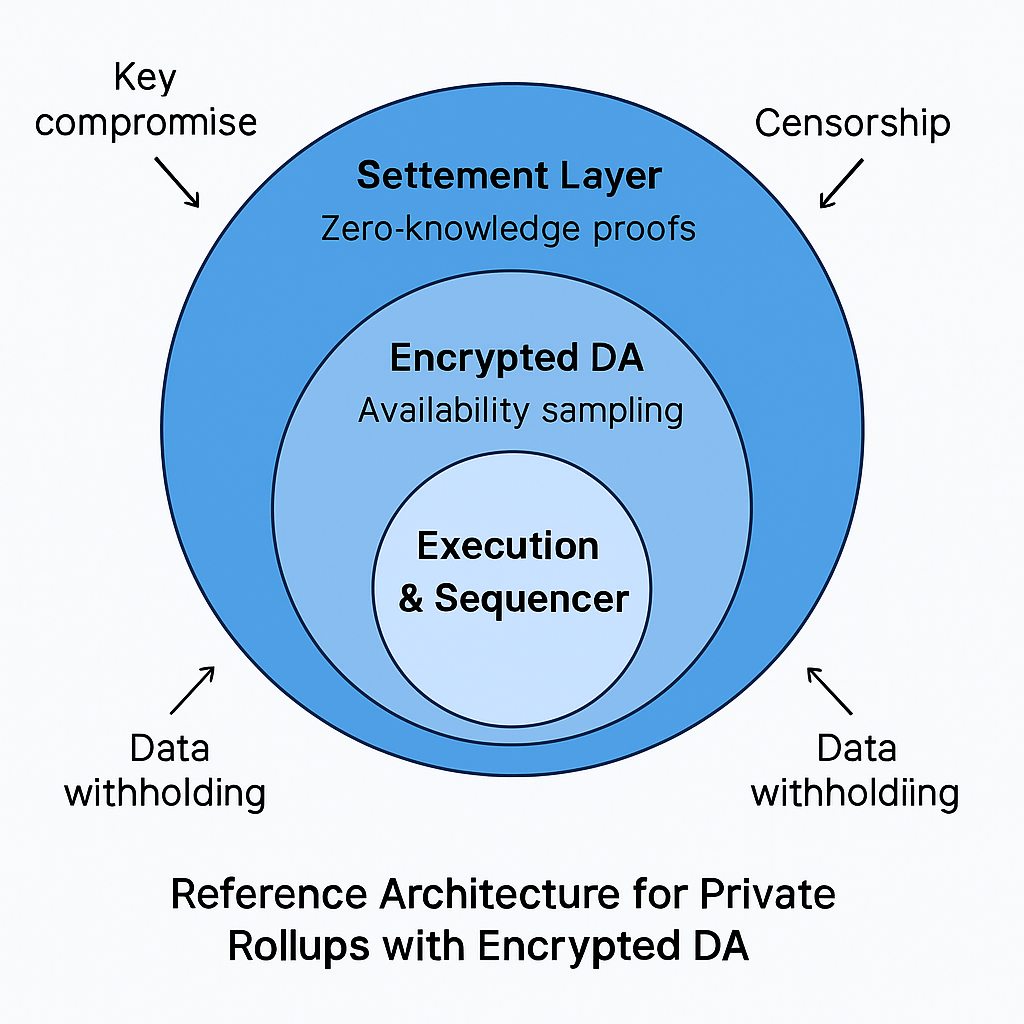

採用加密資料可用性的私有 Rollup 參考架構

以加密資料可用性為基礎的私有 rollup 由多層協同運作而成,確保資料的保密性與可驗證性。最上層是執行環境,可採用零知識證明或樂觀方案。交易會在這一層進行處理,狀態轉換則根據 rollup 智慧合約邏輯計算。與公開 rollup 不同,該執行層不會直接公開所有交易細節,而是將加密後的資料包傳遞至資料可用性層。

排序器是核心協調組件,負責處理交易排序、批次作業並於提交前進行加密。金鑰管理基礎設施同步運作,專門負責處理加解密金鑰。專家指出,系統可透過門檻機制或安全執行環境(enclave)來確保無任何單一主體擁有解密權限。結算層(如以太坊或類似公鏈)則儲存狀態根及零知識證明的承諾,讓任何人都能驗證狀態轉換正確無誤,無需掌握底層交易細節。

最終,加密資料可用性層作為交易資料的存儲與分發中心。此層的驗證者毋需理解或解密資料,他們只需運用資料可用性取樣技術,確保加密資料區塊完整可用。此架構落實了關注點分離,讓保密性、完整性與可驗證性分別由專屬模組負責,打造高模組化且安全的系統。

加密資料可用性下的威脅模型

加密技術導入資料可用性層後,安全格局發生重大變化。最明顯的風險為資料扣留:排序器或金鑰持有人在加密與發布承諾後,拒絕共享解密金鑰。雖然可用性證明能保障加密資料區塊確實存在,但無金鑰將導致合法用戶無法重建狀態。安全專家建議,應以完善的金鑰治理機制(如多方管控與緊急復原方案)來降低此類風險。

金鑰洩漏是另一大隱憂。若攻擊者取得加密金鑰,就能解密敏感交易資料,嚴重破壞系統的隱私防護。金鑰輪替及門檻密碼學設計可在一定程度上分散風險,但也提升整體系統架構複雜度。此外,即便有效載荷已加密,中繼資料(如交易頻率、區塊大小、時間序列模式)仍可能洩漏用戶行為。常見對策包括資料填充策略與批次化處理,以隱蔽資訊痕跡。

審查機制同樣構成潛在威脅。在模組化系統下,驗證者或排序器可能拒納特定加密資料區塊,間接阻擋特定用戶或應用。對策包括提供備選排序器或設立連結基礎層的緊急出口,保障用戶在對抗式環境中仍能安全撤資與退出。

效能與成本考量

加密處理為 rollup 工作流程帶來額外計算負擔,造成更多延遲並可能限制吞吐量。雖對稱加密本身效能良好,結合多項式承諾與門檻金鑰管理後,整體流程資源消耗顯著增加。資料可用性的成本也隨之上升,主因加密資料區塊無法適用仰賴明文工程的壓縮演算法。

產業分析師普遍認為,雖然額外負擔存在,與傳統單體區塊鏈相比,私有 rollup 依舊大幅提升了規模延展能力。透過執行、結算與可用性模組分離,系統大幅分擔了公鏈本身的壓力。此外,像 Avail、EigenDA 等專用 DA 層之設計,專攻高吞吐量需求,有效降低由加密帶來的部分附加開銷。

不論隱私或成本,最終應根據實際應用場景具體評估。對須處理敏感金融、醫療資料的應用,加密產生的額外成本通常可因符合法規及降低聲譽風險而獲得合理化。若場景本身隱私需求有限,亦可考慮僅針對特定交易欄位加密的混合模式,以取得最佳平衡。

合規性與監理一致性

加密資料可用性極符合受監管產業的需求。在這些產業,隱私既是功能必須,也是法定義務。歐盟《一般資料保護規則》(GDPR)與美國健康保險可攜性與責任法案(HIPAA)等法規,對個人與敏感資料的儲存、流通與稽核皆有嚴格規範。傳統公開 rollup 無法達標,皆因所有交易資料都能於鏈上瀏覽,即使有假名處理。

託 EDA 技術,企業能確保僅授權實體持有解密金鑰,履行監理義務。選擇性揭露機制則讓監管員或稽核師能驗證相關資料,毋須授與其不相關交易的存取權限。監理專家認為,此模式有助簡化合規報告流程,鏈上承諾則提供資料完整性不可竄改的佐證,同時加密有效載荷守護資料機密。

但合規也催生特有挑戰。部分法域要求能於特定情況下審查加密資料,這需要系統設計出健全的金鑰託管與緊急存取方案。如何在合規、用戶隱私與去中心化信念間取得平衡,始終是針對企業或政府導向私有 rollup 的設計核心。