الهندسة الداخلية وآلية العمل

تعكس بنية المعالجات المساعدة المبنية على المعرفة الصفرية (ZK Coprocessors) دورها بوصفها محركات حسابية تعمل خارج البلوكتشين الرئيسي، مع بقائها مرتبطة ارتباطاً تشفيرياً بالأنظمة الأساسية للبلوكتشين. يستعرض هذا القسم كيفية هيكلة هذه الأنظمة، وتدفق البيانات والحسابات داخلها، إلى جانب الأسس التشفيرية التي تتيح إمكانية التحقق دون الاعتماد على الثقة. فهم هذه البنية ضروري للمطورين الذين يسعون إلى دمج المعالجات المساعدة في تطبيقاتهم، وللمحللين الراغبين في تقييم موثوقيتها وأمانها.

المكوّنات الجوهرية للمُعالِج المشترك بمعرفة صفرية (ZK Coprocessor)

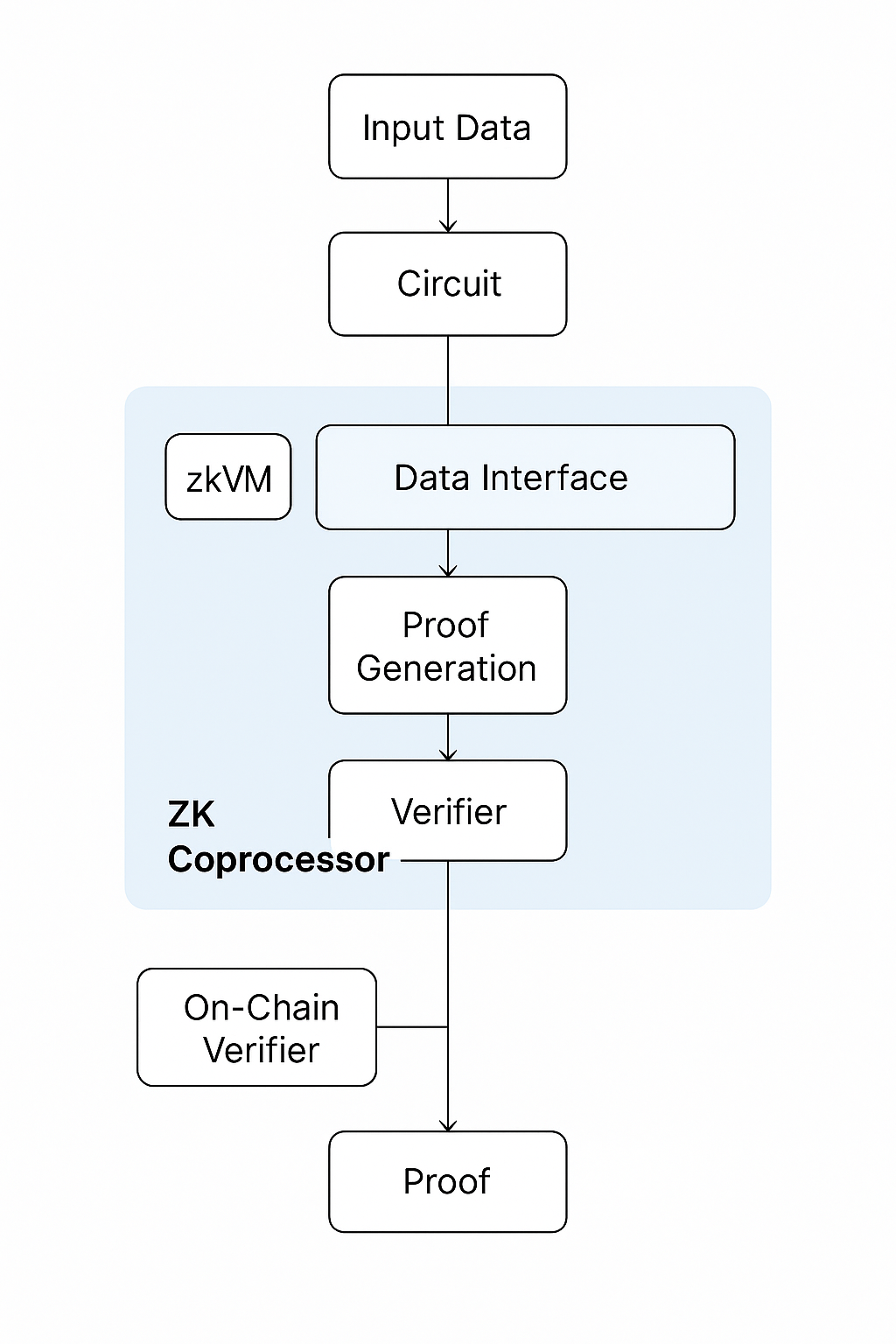

يتكوّن المُعالِج المشترك بمعرفة صفرية من عدة عناصر أساسية تعمل معًا لنقل العمليات الحسابية إلى خارج السلسلة مع الحفاظ على إمكانية التحقق منها بشكل كامل. ويشكّل بيئة التنفيذ محور النظام، وغالبًا ما تُنفّذ كآلة افتراضية بمعرفة صفرية (zkVM) أو مُجمّع دوائر متخصص. تتولى هذه البيئة تفسير شيفرة التطبيق أو المهام الحسابية وتحوّلها إلى دائرة حسابية مناسبة لتوليد إثباتات المعرفة الصفرية.

أما المُثبِّت فهو الكيان الذي ينفّذ العملية الحسابية ويولّد الإثبات التشفيري. يستلم بيانات الإدخال وينفذ المنطق المطلوب خارج السلسلة، ثم يبني إثباتًا موجزًا يؤكد صحة الحساب دون كشف أي تفاصيل حساسة. أما المُحقق فعادة ما يكون عقدًا ذكيًا منشورًا على البلوكشين الهدف، ويتولى التحقق من صحة الإثبات باستخدام موارد محدودة جدًا. صُممت عملية التحقق بحيث تتطلب جهدًا حسابيًا أقل بكثير من الحساب الأصلي، مما يتيح التحقق الفعال داخل البلوكشين.

وتتولى واجهة البيانات دعم النظام، إذ تدير كيفية وصول المُعالِج المشترك إلى البيانات من مصادر متعددة. فقد يستعلم بعض المُعالِجات عن البيانات مباشرة من السلسلة، بينما يقوم البعض الآخر بتجميع بيانات تاريخية أو خارجية مثل شبكات التخزين اللامركزي أو واجهات برمجة التطبيقات خارج السلسلة. ويجب إثبات سلامة هذه البيانات عادة عبر إثباتات ميركل أو التزامات تشفيرية مماثلة.

تسلسل سير العمليات الحسابية

يعتمد تشغيل المُعالِج المشترك بمعرفة صفرية على تسلسل واضح يفصل العمليات الحسابية الثقيلة عن التحقق الخفيف. تبدأ العملية حين تطلب تطبيق لامركزي أو عقد ذكي تنفيذ عملية حسابية يصعب إنجازها بكفاءة على البلوكشين. يرسل هذا الطلب إلى المُعالِج المشترك، الذي يجمع كافة المدخلات اللازمة، سواء من حالة البلوكشين أو مصادر بيانات خارجية أو من المستخدم نفسه.

بعد استكمال المدخلات، ينفذ المُعالِج العمليّة ضمن بيئة zkVM أو الدائرة المتخصصة. في هذه المرحلة، تتحول العملية الحسابية إلى دائرة حسابية منظمة تمكّن من توليد إثبات معرفة صفرية يلخّص كامل عملية التنفيذ بشكل يسمح بالتحقق دون الحاجة لإعادة تنفيذ الحساب ذاته.

عقب إصدار الإثبات، يُعاد إرساله إلى البلوكشين. يتولى عقد المُحقق الذكي بعد ذلك التحقق من الإثبات باستخدام مفاتيح تحقق معلنة. إذا كان الإثبات سليمًا، يتم اعتماد نتيجة الحساب ويجري تحديث حالة السلسلة أو تفعيل منطق العقود الذكية أو استخدام النتيجة كمدخل لعمليات لامركزية أخرى. يضمن هذا التسلسل نزاهة العمليات الحسابية دون التأثير على الكفاءة.

استراتيجيات توليد الإثبات

تعد عملية توليد الإثبات أكثر مراحل بنية المُعالِج المشترك بمعرفة صفرية استهلاكًا للموارد الحسابية. وتعتمد على تقنيات تشفيرية متقدمة مثل الالتزامات متعددة الحدود والضربات متعددة النواقل، حيث تُجسّد العملية الحسابية كمجموعة من القيود الجبرية التي يجري حلها لإنتاج إثبات موجز.

وتستخدم الأنظمة الحديثة عدة أساليب لتحسين هذه العملية. على سبيل المثال، تُوظّف تحويلات فورييه السريعة (FFT) أو تحويلات الأعداد النظرية (NTT) في تسريع حسابات كثيرات الحدود الضرورية لبناء إثباتات zk‑SNARK وzk‑STARK. كما يُوظّف التكرار (Recursion)، وهو أسلوب يزداد أهمية، حيث يسمح بتضمين إثباتات بداخل إثباتات أخرى. تُتيح الأنظمة التكرارية إمكانية التحقق التدرّجي، إذ يتم تقسيم العمليات الكبيرة إلى إثباتات أصغر تُدمج لاحقًا في إثبات تحقّق واحد موجز.

وتعتبر هذه التحسينات أساسية لتوسيع نطاق تطبيق المُعالِجات المشتركة بمعرفة صفرية في بيئات الإنتاج الفعلي. فبدونها، قد تصبح عملية توليد الإثباتات بطيئة أو مُكلفة جدًا، ما يحدّ من فاعلية الحوسبة خارج السلسلة.

التحقق داخل البلوكشين

تحدث مرحلة التحقق داخل البلوكشين المستهدف، وهي مُصممة بشكل خاص لتكون منخفضة التكلفة الحسابية للغاية. بعد أن يرفع المُعالِج المشترك الإثبات، يبدأ عقد المُحقق الذكي بتنفيذ خوارزمية تحقق مبنية على معايير محددة مسبقًا. في أنظمة zk‑SNARK يشمل ذلك غالبًا تحققًا عبر اختبار اقتران ثابت الزمن، أما محققو zk‑STARK فيعتمدون على التزامات مرتكزة إلى التجزئة وبروتوكولات FRI (إثباتات القرب التفاعلية السريعة لمفاتيح ريد‑سولومون).

وبفضل اختصار إثباتات المعرفة الصفرية، فعادة ما يتطلب التحقق بضع كيلوبايتات فقط من البيانات ويمكن إكماله باستخدام جزء بسيط من الغاز اللازم لعمليات حسابية معادلة على السلسلة. هذه الفعالية هي الأساس وراء قدرة المُعالِجات المشتركة بمعرفة صفرية على العمل بكفاءة في الإنتاج. ويؤكد الإثبات صحة الحساب، وسلامة المدخلات، وحتمية النتائج.

نموذج الأمان والتهديدات

يعتمد أمن المُعالِج المشترك بمعرفة صفرية على متانة البنية التشفيرية وجودة التصميم الكلي للنظام. وتستند الضمانات التشفيرية إلى صعوبة المشكلات الرياضية الجوهرية مثل اقترانات المنحنيات الإهليلجية أو الالتزامات القائمة على التجزئة. فإذا ظلّت هذه الأسس قوية، يستحيل عمليًا تزوير الإثباتات الصادرة عنها.

لكن قد تظهر التهديدات إذا كان تنفيذ المُعالِج أو اختيار مصادر البيانات غير سليم. فقد يسعى مُثبِّت خبيث إلى تجاوز القيود داخل الدائرة أو إدخال بيانات خاطئة في العملية الحسابية. ولتفادي تلك المخاطر، عادة ما تعتمد المُعالِجات على التزامات علنية للمدخلات، وجذور ميركل، أو بيانات معتمدة من مصادر موثوقة لإثبات صحة المدخلات المستعملة. كما يعد تدقيق الدوائر والتحقق الرسمي الصارم عناصر أساسية لضمان سلامة التصميم.

ويجب أن يعالج النظام ككل أيضًا تحديات الاستمرارية والتوافر. فإذا كان المُعالِج مركزيًا أو تحت سيطرة جهة واحدة، تنشأ افتراضات ثقة إضافية ومخاطر رقابية. ولهذا تتجه التصاميم الحديثة نحو لامركزية شبكات المُعالِجات المشتركة، بحيث تتنافس أو تتعاون عدة جهات في توليد الإثباتات، بما يقلل الاعتماد على جهة واحدة ويعزز الثقة على مستوى النظام بأكمله.